هل تطبيقك مستعد لمواجهة تقنيات الاختراق القادمة

استراتيجية "انعدام الثقة المطلق" (Zero Trust Architecture)

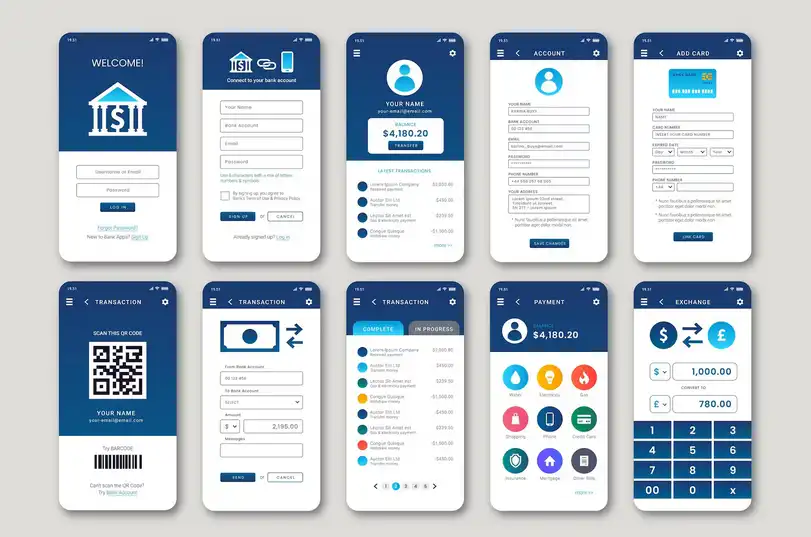

في "جراند"، نؤمن بأن الدفاع التقليدي القائم على حماية "الحدود" فقط قد انتهى مفعوله. نحن نطبق معمارية (Zero Trust)، والتي تعني تقنياً أن النظام لا يثق بأي طلب، سواء كان من داخل الشبكة أو خارجها، إلا بعد التحقق المتعدد والمتكرر. يتم تنفيذ ذلك من خلال برمجة "المصادقة المستمرة" (Continuous Authentication)، حيث لا يكتفي التطبيق بكلمة المرور عند تسجيل الدخول، بل يراقب "بصمة السلوك" (Behavioral Biometrics) للمستخدم طوال فترة الجلسة؛ مثل طريقة الكتابة أو سرعة التصفح. إذا تم رصد أي نشاط غير مألوف، يقوم النظام فوراً بعزل الجلسة وطلب تحقق إضافي. هذا النهج يضمن أنه حتى في حالة سرقة بيانات الاعتماد، يظل المخترق عاجزاً عن التحرك داخل النظام أو الوصول إلى الطبقات الحساسة من البيانات.

التشفير المقاوم للكوانتم وحماية البيانات الساكنة والمتحركة

مع اقتراب الحواسيب الكمية (Quantum Computing) من كسر خوارزميات التشفير الحالية، نبرمج في "جراند" طبقات حماية تعتمد على "التشفير ما بعد الكوانتم" (Post-Quantum Cryptography). نحن لا نكتفي بتشفير البيانات أثناء انتقالها (In-Transit) عبر بروتوكولات TLS المحدثة، بل نركز بشدة على تشفير البيانات "الساكنة" (At-Rest) في قواعد البيانات باستخدام خوارزميات معقدة يصعب فكها حتى بأقوى المعالجات المستقبلية. يتضمن ذلك استخدام تقنيات (End-to-End Encryption) التي تضمن أن مفاتيح التشفير تظل في يد العميل فقط، ولا يمكن حتى لمديري النظام الوصول إلى محتوى البيانات. هذه الهندسة تمنع تسريب المعلومات الحساسة حتى في حالة نجاح المخترق في الوصول إلى السيرفرات المادية، حيث سيجد أمامه كتلاً من البيانات المشفرة المستحيلة الفهم.

تأمين الـ APIs وهندسة الدفاع ضد هجمات الـ "Man-in-the-Middle"

الـ API هو البوابة الخلفية التي يفضلها المخترقون في 2026، لذا نحن في "جراند" نهندس دفاعات خاصة لكل نقطة اتصال (Endpoint). نطبق بروتوكولات صارمة للـ (Certificate Pinning) لمنع هجمات اعتراض البيانات، مع برمجة "جدران حماية ذكية" (WAF) قادرة على اكتشاف محاولات الحقن (Injection) والتلاعب بالطلبات لحظياً. نستخدم تقنية (API Rate Limiting) المتقدمة التي تميز بين المستخدم الحقيقي وبين هجمات الـ "Brute Force" أو الـ "Botnets" التي تحاول استنزاف موارد النظام. كل استجابة من السيرفر يتم تدقيقها للتأكد من أنها لا تسرب معلومات تقنية عن بنية النظام (Data Leakage)، مما يغلق كل الثغرات التي قد يستخدمها المخترقون لرسم خريطة للهجوم على التطبيق.

الدفاع الاستباقي عبر "الذكاء الاصطناعي الأمني" (AI-Driven SecOps)

الاختراق في 2026 يتم آلياً، لذا يجب أن يكون الدفاع آلياً أيضاً. نحن ندمج في خلفية تطبيقات "جراند" محركات ذكاء اصطناعي متخصصة في رصد الأنماط الشاذة (Anomaly Detection). هذه المحركات تقوم بتحليل ملايين السجلات (Logs) في الثانية الواحدة لاكتشاف أي محاولة استطلاع أو فحص للثغرات يقوم بها المهاجم. بدلاً من انتظار حدوث الضرر، يقوم النظام بـ "الدفاع النشط"؛ حيث يمكنه تغيير مسارات الـ APIs ديناميكياً أو "تضليل" المخترق عبر توجيهه إلى بيئة وهمية (Honeypots) بعيداً عن البيانات الحقيقية. هذه الهندسة الاستباقية تحول التطبيق من كيان ثابت ينتظر الهجوم إلى نظام "حي" يطور دفاعاته ذاتياً بناءً على نوع التهديد، مما يضمن بقاءك دائماً متقدماً بخطوة على أخطر مجرمي الإنترنت.