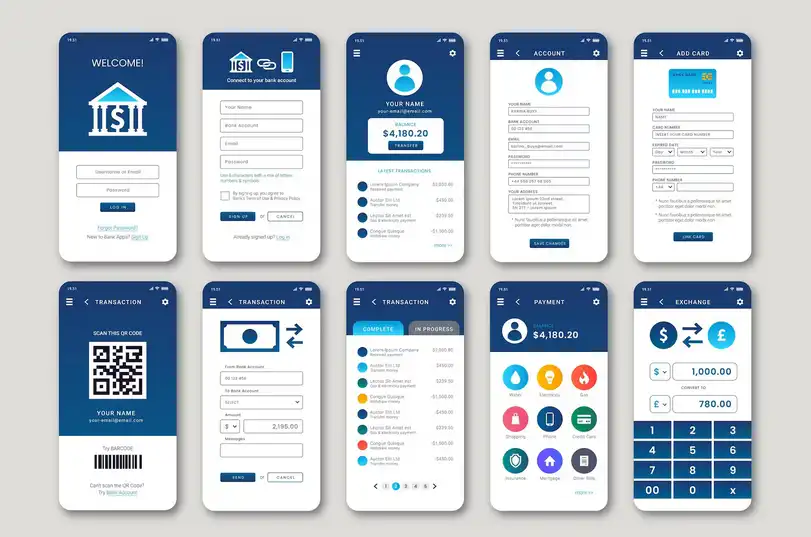

أفضل طرق تشفير بيانات البطاقات الائتمانية داخل تطبيقات الموبايل لضمان الأمان

فلسفة "انعدام الثقة" (Zero Trust Architecture):

نناقش في "جراند" المنهجية الحديثة في حماية البيانات المالية، حيث يتم التعامل مع كل بايت يدخل التطبيق على أنه "تهديد محتمل" حتى يثبت العكس. في عام 2026، لا نكتفي بتشفير البيانات عند الإرسال فقط، بل نعتمد استراتيجية التشفير الشامل (End-to-End Encryption) التي تضمن أن تظل بيانات البطاقة "مبهمة" وغير قابلة للقراءة من لحظة إدخالها على شاشة الموبايل وحتى وصولها إلى معالج الدفع، مما يغلق الثغرات أمام هجمات "الرجل في المنتصف" (MITM).

تقنيات "التوكن" (Tokenization) وإلغاء البيانات الحساسة:

نحلل الرؤية التقنية وراء استبدال أرقام البطاقات الحقيقية بـ "رموز رقمية" أو التوكنز. نحن نوضح كيف تساهم هذه التقنية في امتثال التطبيق لمعايير PCI DSS العالمية، حيث لا يتم تخزين رقم البطاقة (PAN) الفعلي في خوادمك إطلاقاً. في "جراند"، نركز على أن هذا النظام لا يحمي العميل فحسب، بل يحمي البيزنس الخاص بك من المساءلة القانونية والمالية في حال حدوث أي اختراق، لأن المخترق لن يجد سوى "رموز بلا قيمة".

هندسة "تأمين الجانب العميل" (Client-Side Security):

نستعرض الممارسات الهندسية المتقدمة لتأمين البيانات داخل ذاكرة الهاتف (RAM). في عام 2026، نستخدم تقنيات "إخفاء الكود" (Code Obfuscation) ومنع لقطات الشاشة (Screenshot Blocking) في صفحات الدفع. نحن نوضح كيف يتم استخدام "المستودعات الآمنة" داخل أنظمة التشغيل مثل (iOS Keychain) و (Android Keystore) لتخزين مفاتيح التشفير بعيداً عن متناول التطبيقات الخبيثة، مما يجعل من اختراق بيانات الدفع مهمة مستحيلة برمجياً.

التحقق البيومتري والذكاء الاصطناعي في كشف الاحتيال:

نختم بكيفية دمج التشفير مع الهوية الحيوية. في "جراند"، نعتبر أن "بصمة الوجه" أو "الإصبع" هي المفتاح الوحيد لفك تشفير بيانات البطاقة المخزنة لحظة الدفع. نحن نوضح كيف يعمل الذكاء الاصطناعي في الخلفية لمراقبة أنماط المعاملات، فإذا تم اكتشاف محاولة دفع مشبوهة، يتم "تجميد" مفاتيح التشفير فوراً، مما يخلق بيئة دفع فائقة الأمان تمنح النخبة من عملائك الطمأنينة الكاملة للتعامل مع تطبيقك.

بروتوكول AES-256 و RSA للمفاتيح العامة:

في "جراند"، نعتمد المعيار الذهبي للتشفير المتماثل (AES-256) لتأمين البيانات الساكنة. نحن نستخدم خوارزميات معقدة لتبادل المفاتيح تضمن أن مفتاح فك التشفير لا يمر أبداً عبر الإنترنت. هذه الدقة الهندسية تعني أنه حتى لو تم اعتراض البيانات المشفرة، ستحتاج أسرع أجهزة الكمبيوتر في العالم إلى مليارات السنين لفك شفرتها، مما يجعل بيانات عملائك في "خزنة رقمية" لا تقهر.

تأمين "حقول الإدخال" ومنع التنصت البرمجي:

نحن نهندس في "جراند" واجهات الدفع بحيث لا تمر البيانات عبر لوحة مفاتيح الهاتف التقليدية التي قد تكون مراقبة (Keyloggers). نستخدم "لوحات مفاتيح مخصصة" داخل التطبيق ومشفرة برمجياً، لضمان أن كل رقمه يدخله العميل يتم تشفيره لحظياً قبل أن يلمس أي ملف مؤقت في النظام. هذا الاهتمام بالتفاصيل المجهرية هو ما يفرق بين تطبيق هاوٍ وتطبيق عالمي.

التحديث الدوري لمفاتيح التشفير (Key Rotation):

في 2026، الأمان ليس حالة ثابتة بل عملية مستمرة. في "جراند"، نبرمج أنظمة تقوم بتغيير مفاتيح التشفير بشكل دوري وتلقائي دون تدخل بشري. إذا "انتهت صلاحية" المفتاح، يصبح من المستحيل استخدامه مرة أخرى. هذه الديناميكية تضمن أنه حتى في السيناريو الأسوأ لاختراق مفتاح واحد، تظل بقية البيانات التاريخية والمستقبلية في أمان تام، مما يقلل من حجم أي ضرر محتمل إلى الصفر تقريباً.

جدران الحماية ضد الهندسة العكسية:

نحن نحمي في "جراند" الكود المصدري للتطبيق نفسه. نستخدم تقنيات متطورة تجعل من الصعب على المخترقين فهم كيف يقوم التطبيق بتشفير البيانات (Reverse Engineering). عبر دمج "فحوصات سلامة النظام" (Integrity Checks)، يرفض التطبيق العمل إذا اكتشف أنه يعمل على هاتف "مكسور الحماية" (Rooted/Jailbroken)، مما يضمن أن بيئة التشفير تظل نقية ومحمية من أي تدخلات خارجية غير مصرح بها.

التشفير هو "اللغة السرية" التي تحمي ثروة عملائك؛ فلا تترك مجالاً للصدفة في تأمين بياناتهم. تفتكر إيه هي أكتر ثغرة أمنية بتقلقك في تطبيقات الدفع الحالية، وإزاي "جراند" تقدر تهندس لك "درع التشفير" المنيع ده بكرة؟