تطبيقات الـ Low Code هل هي تهديد للمبرمجين أم فرصة ذهبية لأصحاب المشاريع لإطلاق الـ MVP في أسبوع

فلسفة "السرعة الاقتصادية" وتحدي الـ (Time-to-Market)

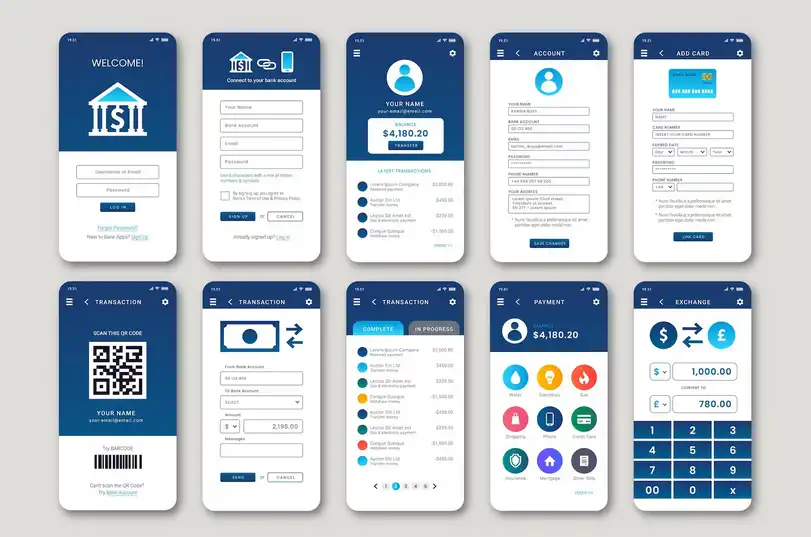

في "جراند"، نرى أن الـ Low-Code ليس مجرد أداة تصميم، بل هو حل هندسي لمعضلة "الفجوة الزمنية" في الأسواق المتسارعة مثل السعودية ومصر. بناء $MVP$ (المنتج الأدنى القابل للعرض) باستخدام هذه المنصات يتيح لصاحب المشروع اختبار الفكرة برمجياً في أسبوع واحد بدلاً من أشهر، مما يوفر ميزانيات ضخمة كانت تستهلك في بناء "الأساسات الروتينية" (مثل أنظمة تسجيل الدخول وإدارة قواعد البيانات البسيطة). المهندس المحترف في جراند يستخدم هذه المنصات كـ "هيكل خارجي" (Scaffolding) يسمح له بالتركيز على الـ (Business Logic) المعقد، مما يحول العملية البرمجية من كتابة "كود مكرر" إلى بناء "قيمة مضافة" حقيقية تخدم أهداف البيزنس بسرعة البرق.

المبرمج كـ "معماري حلول" (Solution Architect) في عصر الأتمتة

الخوف من زوال مهنة المبرمج بسبب الـ Low-Code هو وهم تقني تفنده "جراند"؛ فالأدوات مهما تطورت تظل بحاجة لـ "عقل هندسي" يديرها. المبرمج في 2026 يتطور دوره ليصبح "قائداً تقنيًا" يشرف على تكامل هذه المنصات مع الأكواد المخصصة (Custom Scripts). عندما تصل منصة الـ Low-Code إلى حدودها القصوى في معالجة البيانات الضخمة أو خوارزميات الذكاء الاصطناعي، يتدخل المبرمج لضبط الأداء وتحسين الكفاءة ($Performance\ Optimization$). لذا، الـ Low-Code يقتل "كاتب الكود" التقليدي ليُحيي "المهندس المبتكر" الذي يطوع التكنولوجيا لخدمة المشاريع الضخمة بمرونة لا تضاهى.

معضلة "المرونة المحدودة" وتكاليف التوسع ($Scalability$)

نحن في "جراند" نحذر دائماً من "فخ البدايات السهلة"؛ فالـ Low-Code ممتاز للانطلاق، لكنه قد يصبح عائقاً عند التوسع لخدمة ملايين المستخدمين في "موسم الرياض" مثلاً. هندسياً، تعاني هذه المنصات من محدودية في التخصيص العميق للأمان والربط مع الأنظمة السيادية مثل (نفاذ أو مدى) التي تتطلب بروتوكولات تشفير خاصة. كما أن تكاليف التشغيل ($OpEx$) في هذه المنصات تزداد طردياً مع زيادة المستخدمين، مما قد يجعل الكود المخصص (Custom Code) أرخص وأكفأ على المدى الطويل. استراتيجية جراند هي استخدام الـ Low-Code كـ "نموذج تجريبي" ناجح، ثم الانتقال لبيئة برمجية مستقلة تضمن السيادة الكاملة على البيانات والأداء.

الأمن السيبراني والسيادة الرقمية في بيئة (SDAIA)

في بيئة تنظيمية صارمة مثل المملكة العربية السعودية، تظل مسألة "توطين البيانات" هي الخط الأحمر الذي تراقبه "جراند". منصات الـ Low-Code غالباً ما تعتمد على سيرفرات سحابية خارجية، وهو ما قد يتعارض مع معايير هيئة (سدايا) لحماية البيانات الحساسة. الربط الهندسي الصحيح يتطلب بناء طبقات أمان إضافية ($Security\ Layers$) لضمان تشفير البيانات قبل خروجها من حدود التطبيق، والتأكد من أن القوالب الجاهزة لا تحتوي على ثغرات برمجية (Vulnerabilities). التميز في جراند يكمن في قدرتنا على دمج سرعة الـ Low-Code مع صرامة "الأمن السيبراني السيادي"، لضمان إطلاق مشروع سريع، قوي، ومحصن قانونياً وتقنياً.