إهمال أمان التطبيق والموقع وتأثيره على ثقة المستخدم

ضعف حماية كلمات المرور يعرض المستخدمين للاختراق

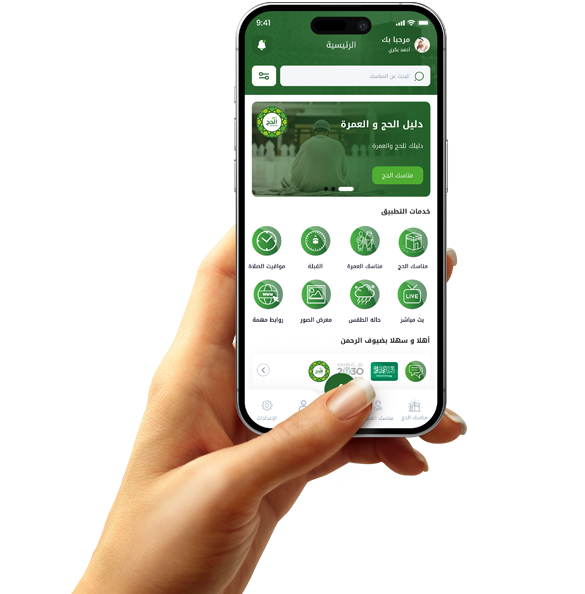

من أكثر الأخطاء الشائعة في تصميم التطبيقات والمواقع هو إهمال نظام حماية كلمات المرور، والذي يُعد خط الدفاع الأول ضد أي محاولة اختراق. الكثير من التطبيقات تسمح بكلمات مرور ضعيفة أو لا تطبق التحقق الثنائي، مما يُعرض حسابات المستخدمين لخطر كبير.

عندما لا يُجبر المستخدم على إنشاء كلمة مرور قوية، مثل أن تحتوي على حروف كبيرة وصغيرة وأرقام ورموز، تزداد احتمالية تعرض حسابه للاختراق. والأسوأ من ذلك، إذا لم تكن البيانات مشفرة داخل قاعدة البيانات، فإن أي تسريب بسيط قد يُفضي إلى كارثة.

يجب أن يتضمن النظام ميزات ذكية مثل: تقييم قوة كلمة المرور لحظة إنشائها، منع الكلمات الشائعة أو المتوقعة، وتوفير ميزة إعادة تعيين آمنة عبر البريد الإلكتروني أو الهاتف. كما يُفضل تفعيل المصادقة الثنائية (Two-Factor Authentication) لإضافة طبقة حماية إضافية، خصوصًا للحسابات الحساسة.

كذلك من المهم حماية واجهة تسجيل الدخول من محاولات الاختراق المتكررة عبر تقييد عدد المحاولات، واستخدام التحقق من الـ CAPTCHA، لحماية النظام من هجمات الروبوتات.

إهمال كل ما سبق يخلق بيئة خصبة للقراصنة ويجعل التطبيق أو الموقع هدفًا سهلًا، كما أنه يُفقد المستخدمين ثقتهم في الخدمة، حتى وإن كانت مفيدة من ناحية أخرى.

تجاهل التشفير يفتح أبواب الاختراق أمام المتطفلين

من أكبر الأخطاء الأمنية التي يقع فيها كثير من مطوري التطبيقات والمواقع هو عدم استخدام التشفير لحماية البيانات، أو استخدامه بشكل جزئي وضعيف. التشفير ليس خيارًا إضافيًا، بل ضرورة لحماية خصوصية المستخدمين وضمان سلامة المعلومات أثناء انتقالها أو تخزينها.

عند إرسال البيانات الحساسة مثل كلمات المرور، أرقام البطاقات، أو العناوين الشخصية دون تشفير، تكون هذه المعلومات عرضة للاعتراض من خلال ما يُعرف بهجمات "الرجل في الوسط" (Man-in-the-Middle Attacks). وفي حال تم اختراق الخوادم، فإن تخزين البيانات بنص واضح (Plain Text) يُسهّل على المخترقين استغلالها فورًا.

التشفير الفعّال يبدأ باستخدام بروتوكولات HTTPS لجميع الصفحات، وليس فقط صفحات الدفع. كما يجب تشفير بيانات المستخدم داخل قواعد البيانات باستخدام خوارزميات قوية مثل AES، وتشفير كلمات المرور باستخدام تقنيات مثل bcrypt أو Argon2 لضمان عدم استرجاعها حتى في حالة التسريب.

أيضًا، من المهم تشفير ملفات النسخ الاحتياطي، وضمان نقل البيانات بين الخدمات (مثل البريد الإلكتروني أو API) عبر قنوات مؤمنة. التغافل عن أي من هذه الجوانب يشكّل ثغرة يُمكن أن تؤدي إلى نتائج كارثية.

ضعف التشفير أو غيابه لا يؤثر فقط على المستخدم، بل على المشروع بالكامل، حيث تتعرض سمعته للضرر، وقد يُفقد العملاء الحاليين والمحتملين، ناهيك عن التبعات القانونية في بعض الدول.

إهمال التحديثات الأمنية يجعل التطبيق عرضة للثغرات

من الأخطاء القاتلة في إدارة التطبيقات والمواقع هو إهمال التحديثات الأمنية، سواء على مستوى النظام أو المكونات البرمجية. أي نظام رقمي – مهما كان متينًا – يمكن أن يحتوي على ثغرات تُكتشف لاحقًا، وتُصبح نقطة دخول للمخترقين إذا لم تُعالج فورًا.

الكثير من الشركات تطلق تطبيقاتها، ثم تهمل تحديثها دوريًا، مكتفية بأن كل شيء يعمل حاليًا. لكن البيئة الرقمية تتغير باستمرار، والهجمات الإلكترونية تتطور يومًا بعد يوم، مما يعني أن ما كان آمنًا بالأمس، قد يصبح ثغرة مفتوحة اليوم.

من الأسباب الشائعة لهذا الخطأ: الاعتماد على مكتبات خارجية قديمة، أو تجاهل تنبيهات الأمان من أنظمة التشغيل وخدمات الاستضافة. كذلك، بعض الفرق تتردد في تحديث المنصات خوفًا من كسر الوظائف الحالية، وهو أمر يمكن تجاوزه بإجراء اختبارات شاملة قبل تطبيق التحديثات.

التحديثات الأمنية لا تعني فقط ترقيع الثغرات، بل تشمل تحسينات في الأداء، وتحسين في إدارة الجلسات، ومراقبة التغييرات المشبوهة في النظام. تأخير هذه التحديثات يعرض المستخدمين لمخاطر فعلية، وقد يؤدي إلى تسريبات أو اختراقات يصعب معالجتها بعد حدوثها.

الحل؟ وضع خطة صيانة دورية تشمل تحديثات تلقائية إن أمكن، ومتابعة الأخبار والتقارير المتعلقة بالأمان في الأدوات والمنصات المستخدمة. كذلك، تخصيص فريق مسؤول عن متابعة حالة الأمان بشكل مستمر.

تجاهل صلاحيات الوصول يخلق ثغرات داخلية خطيرة

من الأخطاء الجوهرية في تصميم التطبيقات والمواقع، هو عدم ضبط صلاحيات الوصول بشكل دقيق، مما يسمح لمستخدمين غير مخولين بالوصول إلى وظائف أو بيانات لا تخصهم. هذه الثغرة تُعد من الأسباب الشائعة للاختراقات الداخلية، سواء تم استغلالها عمدًا أو وقعت عن طريق الخطأ.

مثلًا، إذا كان الموظف العادي في لوحة التحكم يستطيع الوصول إلى بيانات المستخدمين أو حذف محتوى حساس، فهذه مشكلة أمنية بامتياز. كذلك، إذا تمكن المستخدم العادي من تعديل رابط في المتصفح والوصول إلى صفحة إدارية، فالتصميم يعاني من خلل في صلاحيات التحقق.

غياب نظام "التحقق من الدور" (Role-Based Access Control - RBAC) يجعل النظام غير آمن، ويصعب تتبع من قام بأي تعديل أو عملية غير مرغوبة. وهذا الخلل يُعرض التطبيق لفقدان البيانات، أو العبث بالإعدادات، أو حتى اختراق الحسابات العالية المستوى.

الحل الأمثل هو بناء طبقات واضحة من الصلاحيات، بحيث لا يُسمح إلا لما هو ضروري لكل مستخدم. ويُفضل أن تكون هذه الصلاحيات مرنة يمكن تعديلها لاحقًا، وأن يتم اختبارها بعناية في كل تحديث للمنصة.

كما يجب تسجيل كل عملية حساسة في سجل مركزي، مع تحديد من قام بها ومتى، لسهولة المراجعة وتحديد المسؤولية في حال حدوث خطأ أو اختراق.

الخلل في الصلاحيات لا يُلاحظ بسهولة من الخارج، لكنه يُشكّل خطرًا داخليًا من الصعب اكتشافه إلا بعد حدوث الضرر. ولهذا، فإن تصميم نظام صلاحيات صارم هو ركيزة لا يمكن إغفالها.

الخلاصة: الثقة لا تُمنح للجميع، والصلاحيات ليست للجميع، ومن دون قيود ذكية يصبح التطبيق فوضى مكشوفة للعبث من الداخل.

إهمال النسخ الاحتياطي يهدد استمرارية العمل

من أكثر الأخطاء التي يتم الاستخفاف بها في عالم التطبيقات والمواقع هو إهمال إعداد خطة نسخ احتياطي دورية وآمنة. كثير من أصحاب المشاريع الرقمية يظنون أن كل شيء سيظل يعمل كما هو دائمًا، متناسين أن الخلل قد يحدث في أي لحظة، سواء بسبب خطأ تقني، أو هجوم سيبراني، أو حتى حذف غير مقصود من أحد العاملين.

غياب النسخ الاحتياطي يعني ببساطة أن أي فقدان للبيانات لا يمكن الرجوع عنه. تخيل أن تفقد قاعدة بيانات المستخدمين، أو الطلبات، أو المنتجات، بسبب عطل بسيط في الخادم أو بسبب تحديث فاشل. بدون نسخة احتياطية، ستضطر للبدء من الصفر، وقد تخسر شهورًا من العمل وثقة العملاء.

من الممارسات السليمة أن يتم حفظ نسخ احتياطية يومية أو أسبوعية، حسب طبيعة النشاط، وأن تُخزن في أماكن خارجية مؤمنة (off-site) تختلف عن مكان الاستضافة الرئيسي. ويُفضل أيضًا تنويع وسائط التخزين بين السحابة والنسخ المحلية.

كما يجب اختبار النسخ الاحتياطية بانتظام للتأكد من إمكانية استعادتها فعليًا، فالكثير من الشركات تحتفظ بنسخ تالفة دون أن تعلم، ولا تكتشف ذلك إلا عند الحاجة إليها.

ولا تقتصر أهمية النسخ الاحتياطي على الكوارث التقنية، بل تمتد لتشمل الحماية من الفيروسات الفدية (Ransomware) التي تُقفل بياناتك وتطلب فدية لإعادتها، حيث يكون الحل الأفضل هو العودة لنسخة احتياطية آمنة.

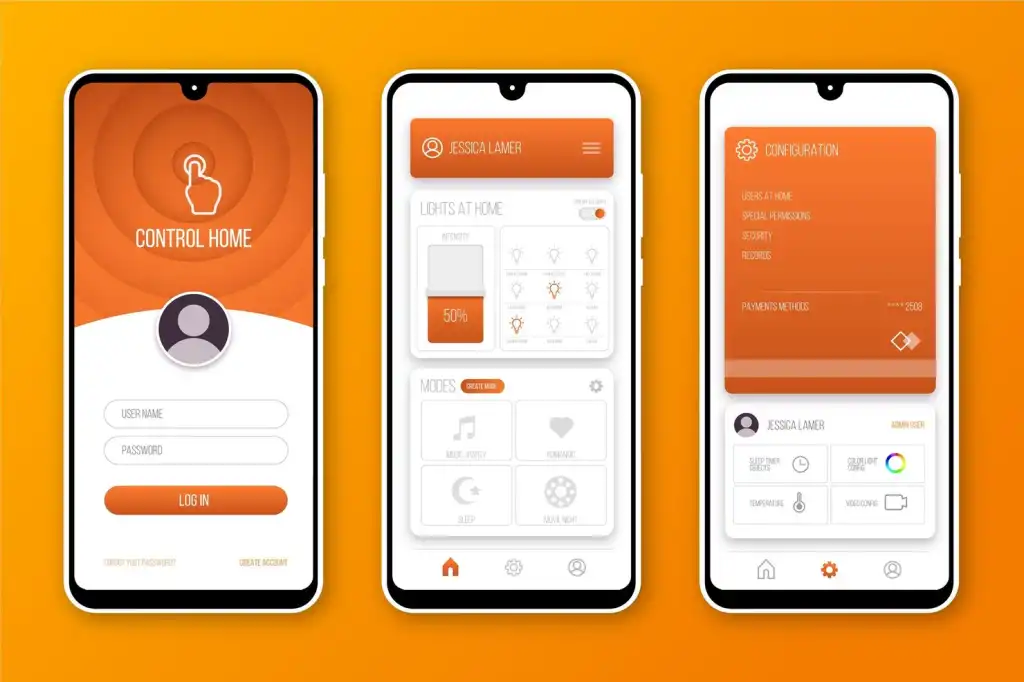

تصميم غير متوافق مع الأجهزة المتنوعة يقلل من فرص الانتشار

واحدة من أبرز الأخطاء التي يقع فيها المطورون والمصممون، هي التركيز على جهاز أو نوع شاشة محدد عند بناء التطبيق أو الموقع، مما ينتج عنه تجربة استخدام سيئة عند تصفحه من أجهزة أخرى. في زمن تتعدد فيه أحجام الشاشات بين الهواتف الصغيرة والأجهزة اللوحية والشاشات العريضة، يصبح تجاهل هذا التنوع أمرًا قاتلًا لفرص النجاح.

التصميم غير المتجاوب (Responsive Design) يجعل المحتوى يتكسر، والأزرار تصبح غير قابلة للنقر، والصور لا تظهر بالشكل المطلوب. كل هذا يؤدي إلى انطباع سلبي سريع من المستخدم، وربما يقوم بإغلاق التطبيق أو الموقع دون تفكير بالعودة لاحقًا.

هذا الخطأ لا يقتصر فقط على الجانب البصري، بل يمتد إلى الأداء وسرعة التحميل، حيث أن بعض التصاميم غير المتجاوبة تُحمّل محتويات لا تتناسب مع الجهاز، ما يؤدي إلى بطء وتقطّع مزعج.

الحل يكمن في اعتماد أسس التصميم المرن (Flexible Layouts) واستخدام تقنيات CSS الحديثة لتحديد كيفية ظهور العناصر حسب عرض الشاشة. كما يُستحسن اختبار التصميم على عدة أجهزة فعلية أو باستخدام أدوات المحاكاة.

أيضًا، يجب الأخذ بعين الاعتبار أن بعض الأجهزة تعمل بأنظمة تشغيل قديمة أو متصفحات محدودة، لذا من المهم دعم أكبر شريحة ممكنة لضمان شمولية التجربة.

تجربة المستخدم لا تكون متكاملة إلا إذا شعر كل مستخدم، بغض النظر عن جهازه، بأن التصميم مخصص له، ومريح وسلس. لذلك، يجب أن يكون التوافق مع الأجهزة أولوية في أي مشروع رقمي.